Les SIM ouvrent la brèche aux pirates du téléphone

Pain quotidien des usagers d’ordinateurs personnels et des professionnels des systèmes d’entreprise, les problèmes de sécurité informatique, deviennent de plus en plus fréquents dans l’univers des téléphones portables.

Pas surprenant, puisque les plus évolués de ces appareils, les Smartphones, se sont imposés comme les nouveaux terminaux privilégiés de la communication et du fourmillement multiforme engendré par le développement de l’internet. Ce sont de véritables ordinateurs, que leur ubiquité, leur attraction impériale sur l’armée toujours plus grande des développeurs, leurs perspectives de croissance sans égales, finissent de transformer en terrain fertile pour toutes sortes d’exploits malveillants, d’activités de surveillance et d’espionnage, de projets criminels et de complots terroristes. Toutes ces menées ont en commun d’exploiter les failles qui constituent le revers de la sophistication, de la vitesse et de la performance technologiques.

Ainsi, le téléphone devient un compagnon indispensable mais à très haut risque,

dont l’usage quotidien va être de plus en plus ponctuée d’alertes plus ou moins

préoccupantes avec lesquelles il faut apprendre à vivre.

Les usagers de smartphones sont déjà plus ou moins familiers de ces alarmes. On a calculé que plus de 90 % des appareils sous Android (système d’exploitation cellulaire de Google, équipant plus de la moitié du parc mondial) se trouvent sous la menace de piratage par l’installation de chevaux de Troie. Même le robuste iOS, système d’exploitation d’Apple pour le mobile, n’est pas exempt de failles de sécurité, qui mettent l’iPhone à parité négative avec la concurrence. L’on aurait tort, cependant, de penser que seuls les privilégiés qui disposent des téléphones intelligents doivent s’inquiéter. Les appareils les plus simples évoluent aussi et de plus en plus vont gagner en fonctions.

En effet, les constructeurs traditionnels, ainsi les grandes entreprises de l’internet qui les concurrencent maintenant, entreprennent d’étendre aux téléphones basiques l’accès à l’Internet, parce que les possibilités de croissance de ce segment primaire de la téléphonie mobile offrent un boulevard qui n’existe plus pour les Smartphones. C’est pour cette raison que Facebook lance une version allégée de l’application, dans un effort similaire à tant d’autres initiatives de conquête de nouveaux marchés. Cette évolution, tirant l’univers de la téléphonie vers le haut sous la poussée irrésistible de l’internet, tend à uniformiser les risques en universalisant les problèmes et les frayeurs.

D’autant, apparaît-il, que les trous de sécurité peuvent se loger dans une composante matérielle aussi partagée que la puce électronique insérée dans nos appareils, et sans laquelle ceux-ci resteraient des boîtes vides. Car ces puces — les minuscules cartes SIM identifiant les souscripteurs à une ligne téléphonique et permettant de tirer profit de l’offre de l’opérateur — elles aussi peuvent présenter des trous de sécurité, ajoutant à la vulnérabilité de nos téléphones.

Karsten Nohl, un expert allemand en

cryptographie qui a travaillé pendant trois ans sur un échantillon de 1.000

téléphones cellulaires, vient de l’établir. Nohl a envoyé aux appareils des OTA (des messages SMS cachés), par le

même procédé qu’utilise l’opérateur lorsqu’il procède, le plus souvent à l’insu

de l’utilisateur, à des mises à jour logicielles en fonction des évolutions,

des besoins de sécurité, voire des contraintes légales. La faille réside dans

le message d’erreur, accompagné du code d’authentification, que renvoie

l’appareil lorsqu’il lit comme un faux l’OTA reçu. Il n’y a plus qu’à

décrypter, simple affaire d’expertise. Et voilà : grâce à cet envoi-pirate, le

téléphone est pris en main à distance, contrôlé et commis à des taches au

détriment et à l’ignorance du propriétaire.

Les

possibilités ouvertes par ce piratage sont nombreuses : écoute des messages

vocaux, lecture des messages textes, localisation, appels programmés à des

numéros choisis, détournement d’appels, espionnage et surveillance, drainage

des crédits, compromission des systèmes de paiement par téléphone, copie des

informations de toutes sorte, en particulier des codes censés tenir secrets et

nos messages et les traces de nos pérégrinations sur le Toile mondiale. De quoi

alarmer des millions de gens et mettre en péril une multitude d’affaires.

Il faut dire que toutes les cartes SIM se sont pas vulnérables au piratage par

OTA expérimenté par Nohl. La faille détectée et exploitée par l’expert allemand

a été détectée sur les seules puces utilisant un standard d’encodage digital (DES) datant des années 1970, mais

toujours en usage sur un parc considérable de téléphones portables. Quelques

opérateurs de téléphonie ont recours à des systèmes d’encodage plus sécurisés. La GSMA, organisme associatif

regroupant les opérateurs mondiaux, ne considère d’ailleurs pas que les «SIM

d’aujourd’hui, plus sécurisées, seront affectées». Les appareils qu’elles

équipent ne sont donc pas à risque, pour le moment et sous cette faille

spécifique.

Mais il est difficile de distinguer autrement les appareils à risque. De plus, leur nombre demeure fort élevé : une carte SIM sur huit dans le monde, selon les conclusions de Nohl. Surtout, la démonstration est faite que l’intégrité des puces SIM est à risque, en dépit des assurances des constructeurs. De même, il n’y a guère plus de certitude, désormais, quant à l’impossibilité d’écouter les appels 3G ou 4G. Les compteurs doivent être remis à zéro, donc, après l’alerte Nohl. C’est un coup de semonce : l’expert retarde délibérément de révéler l’identité des sociétés concernées par les trous de sécurité qu’il a découverts. Il estime qu’en six mois, ces entreprises auront eu le temps de corriger les failles, avant que celles-ci ne soient exploitées à des fins malveillantes ou criminelles.

Tout autant que les usagers, en tout cas, les opérateurs - Sonatel, Tigo et Expresso, ainsi que l’ARTP, chargée de réguler le secteur au Senegal - ont tout intérêt à prendre les dispositions idoines. A commencer par informer leurs clients.

Samedi 3 Août 2013

SOURCE WEB Par Ibrahima Gaye hebdomadaire sénégalais «Le Témoin»

Tags : téléphones portables- Smartphones- activités de surveillance et d’espionnage, de projets criminels et de complots terroristes- Android (système d’exploitation cellulaire de Google, équipant plus de la moitié du parc mondial)- Facebook- cartes SIM- vulnérabilité de nos téléphones- Karsten Nohl, un expert allemand en cryptographie- OTA (des messages SMS cachés)- standard d’encodage digital (DES)-

lundi 19 août 2013

lundi 19 août 2013 0

0

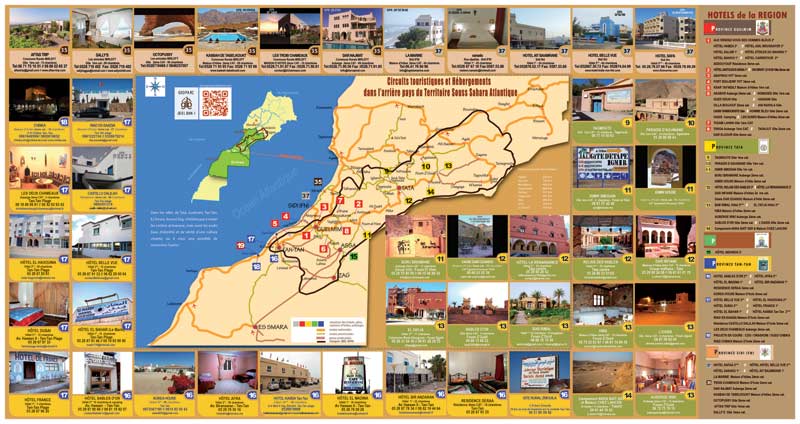

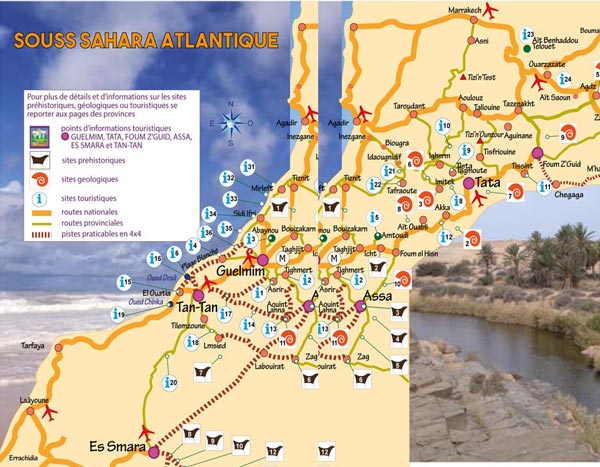

Découvrir notre région

Découvrir notre région